Le terme “SMS blaster” désigne généralement des outils permettant l’envoi massif de messages. Mais derrière cette définition classique se cache une réalité plus préoccupante : certains dispositifs vont bien plus loin, en exploitant directement les réseaux mobiles pour cibler des victimes à proximité.

Deux réalités derrière le terme “SMS blaster”

Il est important de distinguer deux usages :

1. Les plateformes d’envoi massif (usage logiciel)

Ce sont des services utilisés en marketing ou détournés pour du smishing (phishing par SMS). Ils reposent sur des bases de données de numéros et des passerelles d’envoi.

2. Les dispositifs physiques (attaque radio ciblée)

C’est ici que les choses deviennent plus sensibles.

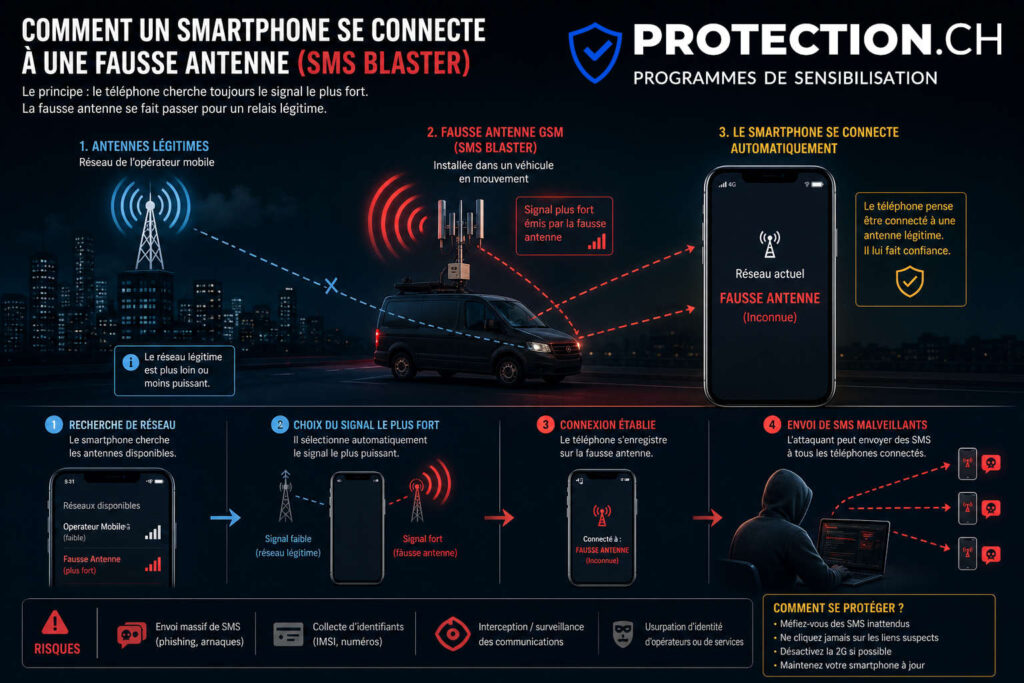

Certains “SMS blasters” sont en réalité des équipements capables de simuler une antenne GSM. On parle souvent de fausses stations de base (ou IMSI catchers dans certains contextes).

Ces appareils peuvent être :

- Installés dans un véhicule en mouvement

- Déployés temporairement dans une zone dense (centre-ville, événement…)

- Utilisés pour intercepter ou injecter des communications

Comment fonctionne ce type d’attaque ?

Le principe repose sur une faiblesse structurelle des réseaux mobiles :

- Le téléphone se connecte automatiquement à l’antenne la plus “forte” à proximité

- L’appareil malveillant se fait passer pour une antenne légitime

- Les téléphones alentours s’y connectent sans le savoir et sans vérification

- L’attaquant peut alors envoyer directement des SMS aux appareils connectés

Contrairement au smishing classique :

- Il n’y a pas besoin de base de données de numéros

- Les victimes sont ciblées géographiquement

- Le message peut sembler encore plus crédible (réseau local, langue adaptée…)

Les risques spécifiques

Ce type d’attaque est particulièrement dangereux :

1. Attaques ultra-ciblées

Les victimes sont choisies en fonction de leur présence dans une zone donnée (quartier d’affaires, manifestation, aéroport…).

2. Contournement des protections classiques

Les filtres anti-spam des opérateurs sont inefficaces, car le message ne passe pas par les circuits habituels.

3. Usurpation avancée

L’attaquant peut simuler des messages d’opérateurs télécoms, de services publics ou d’entreprises locales.

4. Collecte de données

Dans certains cas, ces dispositifs peuvent aussi capter des identifiants mobiles ou tenter des interceptions.

Comment se protéger ?

Même si ces attaques sont plus difficiles à détecter, certains réflexes restent essentiels :

1. Se méfier des SMS inattendus, même “locaux”

Un message urgent lié à votre opérateur ou à un service proche doit toujours être vérifié via un canal officiel.

2. Éviter de cliquer sur les liens

C’est la règle la plus importante, quel que soit le contexte.

3. Privilégier les connexions sécurisées

Utiliser la 4G/5G avec chiffrement actif et éviter les rétrogradations vers des réseaux plus anciens (2G), souvent exploités dans ces attaques.

4. Désactiver la 2G si possible

Certains smartphones permettent de limiter les connexions aux réseaux récents, réduisant ainsi le risque.

5. Maintenir son appareil à jour

Les mises à jour corrigent certaines vulnérabilités liées aux communications réseau.